Internacional

Ver todo

La COP27 marca el inicio de una “nueva era para actuar de forma diferente”

La Conferencia de las Naciones Unidas sobre el Cambio Climático que se celebra en Sharm el-Sheik (Egipto) debe conducir al mundo a aplicar los planes previamente acordados a fin de …

Nacional

Ver todoEconomía

Ver todo

Estrategias de marketing digital para hacer crecer tu negocio

Cada vez es mayor la cantidad de personas que deciden participar en el entorno digital y las plataformas sociales. Este panorama representa una interesante oportunidad para impulsar el crecimiento de …

Turismo

Ver todo

Qué ver y hacer en Andalucía

Andalucía es una región del sur de España, reconocida internacionalmente por sus majestuosas catedrales góticas y las estrechas calles de sus antiguos pueblos. Los viajeros pueden descubrir cientos de historias …

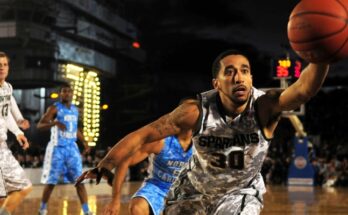

Deportes

Ver todoSociedad

Ver todo

Qué es la Pirámide de Maslow

La Pirámide de Maslow es una herramienta creada por el psicólogo Abraham Maslow para explicar la motivación humana. Esta teoría parte de la premisa de que los humanos tienen necesidades …

Living

Ver todo

¿Qué características debe tener un curso de inglés online?

¿Te interesa matricularte en un curso de inglés online? Aprender un nuevo idioma es una habilidad importante para quienes desean impulsar su desarrollo personal y profesional. En la actualidad existe …